Вирус по всему миру от хакеров

Особую и наиболее распространённую сегодня группу представляют сетевые черви. Используя уязвимости сетевого ПО, такие программы автоматически перебираются из одного компьютера в другой, заражая всё большее количество ПК. Некоторые черви умеют перебирать пароли по составленным словарям и, взламывая почтовые ящики и аккаунты, распространяются дальше, самостоятельно выискивая новые жертвы. Цели создателей червей могут быть разными, но чаще всего их запускают ради рассылки спама или затруднения работы компьютерных сетей конкурентов вплоть до полной блокировки.

Как и древние троянцы, спрятавшиеся в деревянном коне, чтобы проникнуть в лагерь данайцев, эти вирусы проникают в компьютер в составе других совершенно безобидных программ, и, пока пользователь не запустит программу, в которой притаился троянец, ведут себя тише воды ниже травы. Однако, с запуском исполняющего файла программы вы активируете этого опасного гостя, который, в зависимости от типа, будет вам пакостить: красть информацию, распространять другие, не менее опасные вирусы, повреждать определённые файлы. За редким исключением троянцы не умеют размножаться, но по степени вреда они куда опаснее червей и могут нанести огромный ущерб владельцу компьютера.

Главной целью этих внешне безобидных программок является скрытие активности других вредоносных программ и действий злоумышленников. Для этого руткиты пускаются на самые разные ухищрения: изменяют режимы работы операционной системы, незаметно отключают или подключают различные функции, а особо продвинутые умеют даже почти незаметно блокировать работу антивирусных программ, чтобы те не нашли маскируемых руткитами электронных вредителей или ещё более опасных злодеев в человеческом облике, шарящих по вашему ПК.

Основная задача шпиона — выкрасть ценную информацию в той стране, куда его заслал хозяин. Аналогичным образом шпионские программы пытаются украсть логины и пароли к аккаунтам пользователя, а значительная их часть ориентирована на пересылку создателям вируса информации о банковских картах и счетах ничего не подозревающих пользователей.

Такие вирусы больше вредят не компьютеру, а пользователю, поскольку неожиданно на экране начинает показываться реклама, причём периодичность показа может быть очень разной. Мы сталкивались с программами, включавшими рекламу ежедневно в одно и то же время, а заражённый Adware браузер постоянно менял стартовую страницу или периодически переходил на сайт злоумышленников.

Один из самых неприятных типов вирусов, парализующий работу ПК появлением окна, которое невозможно закрыть без перезагрузки. Блокировщики выводят на экран информацию, что необходимо сделать пользователю, чтобы создатель вируса разблокировал его компьютер. В 100% случаев это платёжные данные злоумышленника, но не торопитесь отправлять деньги — блокировку вам никто не снимет.

В отличие от блокировщиков, явно сообщающих пользователю о своих целях, буткиты действуют незаметно, что куда более опасно для владельцев ПК. Прописываясь в загрузочные сектора дисков, буткиты тихо берут на себя управление ОС и получают доступ к личной информации хозяев компьютеров. Так злоумышленники завладевают аккаунтами пользователей, видят всю переписку, в том числе зашифрованную (ключи шифрования буткиты тоже воровать умеют) и даже могут похищать файлы.

Современные вирусы пишутся уже не только для ПК, но и для устройств под управлением Android, iOS и других мобильных ОС. Однако принцип их действия всё тот же, и в целом они укладываются в приведённую выше классификацию.

Кибепреступники по-прежнему используют любую возможность причинить вред другим в корыстных целях. Вот и недавно объявленная пандемия COVID-19 стала почвой для злоумышленников, стремящихся завладеть пользовательскими ценными данными. Так, в марте было запущено новое приложение, ворующее данные пользователей под видом приложения от ВОЗ по короновирусу. Запуская его, активируется троянец, который начинает собирать и пересылать своему создателю информацию об аккаунтах пользователей.

Также было организовано несколько кибератак на медицинские учреждения — одни злоумышленники пытались парализовать работу больниц, а другие (разработчики программы-вымогателя Maze) попытались заработать на шантаже, пообещав в случае невыполнения материальных требований слить данные о пациентах одного исследовательского центра в сеть. Денег вымогатели не получили, поэтому данные всех бывших пациентов были обнародованы.

Из других интересных новостей отметим 26 марта 2020 похищение одним из хакеров исходных кодов новых графических процессоров AMD. В сети появилось объявление от хакера о том, что он выложит эту информацию в открытый доступ, если не найдёт покупателя. Кроме этого, была обнаружена группа злоумышленников, разработавшая буткит Milum, который предоставляет своим владельцам полный доступ к заражённым хостам сайтов.

Несмотря на то, что компьютерным вирусам нет ещё и полувека, за такой короткий период они уже успели хорошенько пошуметь и неоднократно вызывали страх у пользователей по всему миру.

Одним из самых долгоиграющих вирусов, который распространяется до сих пор, является буткит Backdoor.Win32.Sinowal. Этот загрузочный вирус прописывается в систему и берёт управление ей на себя, причём на уровне секторов диска. Этот вирус похищает даже ключи шифрования и отправляет разработчику личные данные, а также данные от аккаунтов пользователей. Подсчитать точный ущерб от него пока не представляется возможным, однако учитывая, что несколько лет антивирусные программы были не в состоянии даже обнаружить этого вредителя (Backdoor.Win32.Sinowal был разработан в 2009 году), то потери пользователей могут исчисляться многими миллионами и даже миллиардами долларов.

Король электронного спама Festi, запущенный в 2009 году, ежедневно рассылал около 2,5 миллиардов имейлов с 250 тысяч айпи, то есть генерировал 25% всего мирового спама. Чтобы затруднить распознавание, разработчики снабдили свою вредоносную программку шифрованием, так что сигнатурный поиск антивирусными программами становится бесполезным и выручить может только глубокое сканирование. Распространяется этот вирус через установку платного кода (PPI), когда вебмастер получает деньги за то, что кто-то скачал файл с его сайта.

Настоящим кошмаром для банкиров стал вирус Carbanak, который в 2014 году нанёс ущерб российским, американским, швейцарским, голландским, японским и украинским банкам на общую сумму 1 миллиард долларов. Carbanak действовал медленно, но уверенно, сначала собирая данные рядовых сотрудников банков, к которым попадал через вложения в электронных письмах, а затем внедряясь в верха и выводя крупные суммы. От проникновения в систему банка до успешного вывода могло пройти от 2 до 4 месяцев.

Переходим к рубрике Капитана очевидность :)

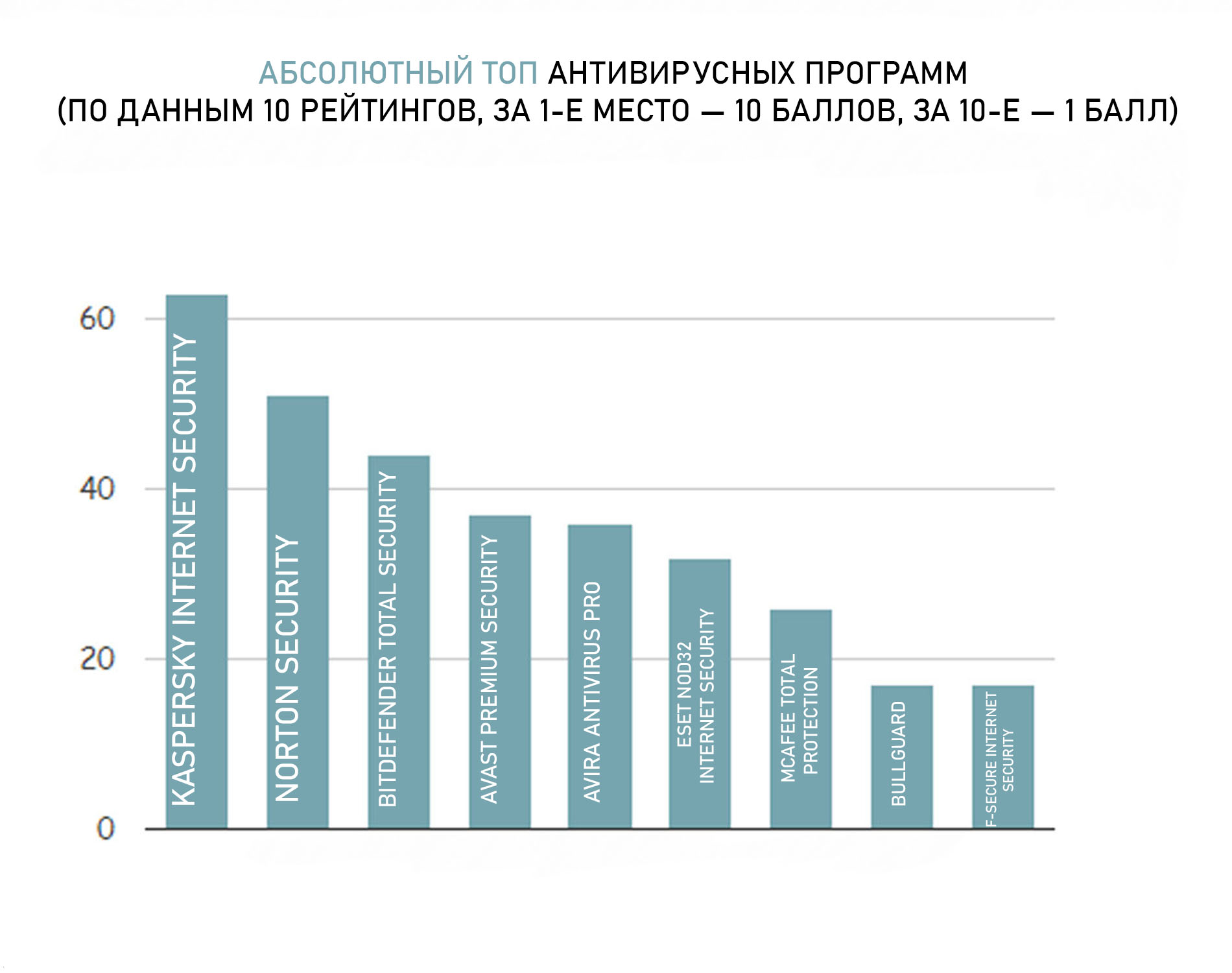

Прежде всего нужно позаботиться о наличии надёжного файервола, антивирусной и антишпионской программ (последние более эффективны при обнаружении и удалении вирусов категорий Spyware и Adware). Также существуют встроенные антивирусные решения для браузеров, ну а о том, что антивирусник должен работать с защитой в режиме реального времени, говорить, думаем, излишне.

Позаботьтесь о безопасности при сёрфинге в интернете и отучитесь от привычки бездумно нажимать на баннеры и ссылки (тем более в электронных письмах!), а лучше вообще кликать только на те ссылки, в которых вы на 100% уверены. Сравнительно недавно (в 2014-2016 гг.) был весьма распространён способ воровства аккаунтов Skype: пользователю приходило сообщение со взломанного аккаунта из списка контактов, в котором содержалась только ссылка. После нажатия на ссылку со своим аккаунтом можно было попрощаться.

Также могут помочь и блокировщики рекламы, которые, помимо прочего, активно борются со всплывающими окнами, которые могут содержать вредоносный код. Не забывайте периодически чистить кэш браузера — в этих файлах могут таиться шпионские и рекламные программы.

Если вы бороздите океаны интернета под пиратским флагом, будьте осторожны при скачивании и установке хакнутых платных программ: далеко не все хакеры альтруисты и выкладывают взломанные программы по доброте душевной. Поэтому, если антивирусник громко ругается на кряк, задумайтесь, так ли уж важна для вас эта программа, ведь сказать с уверенностью, что это срабатывание ложное, не может никто. Не скачивайте программы с сомнительных сайтов по распространению софта — они, как правило, подсовывают в установщики (исполняемые файлы exe) шпионское и другое ПО. Так что лучшим решением будет качать приложения непосредственно на сайтах разработчиков.

Файлы из сторонних источников следует проверять на соответствие расширению — например, двойное расширение почти наверняка говорит о том, что перед нами программа-вирус, поэтому не забудьте включить в Windows отображение расширений. Также заведите привычку обязательно проверять все скачанные файлы антивирусной программой и не открывайть те файлы, в безопасности которых вы не уверены. Сканировать, кстати, нужно и подключаемые накопители USB.

Были в истории компьютерных вирусов и примеры забавных безвредных программ, которые технически являлись вирусами, но никакого ущерба пользователям при этом не наносили. Так, ещё в 1997 году был разработан вирус HPS, который был ориентирован на временное изменение графические bmp-файлов, которые могли отображаться в перевёрнутом или отражённом виде, что, правда, могло доставлять неудобства пользователям старых версий Windows, ведь они были построены с использованием как раз bmp-графики. Впрочем, никакого реального ущерба HPS не наносил, поэтому его с полным основанием можно назвать безвредным шуточным вирусом.

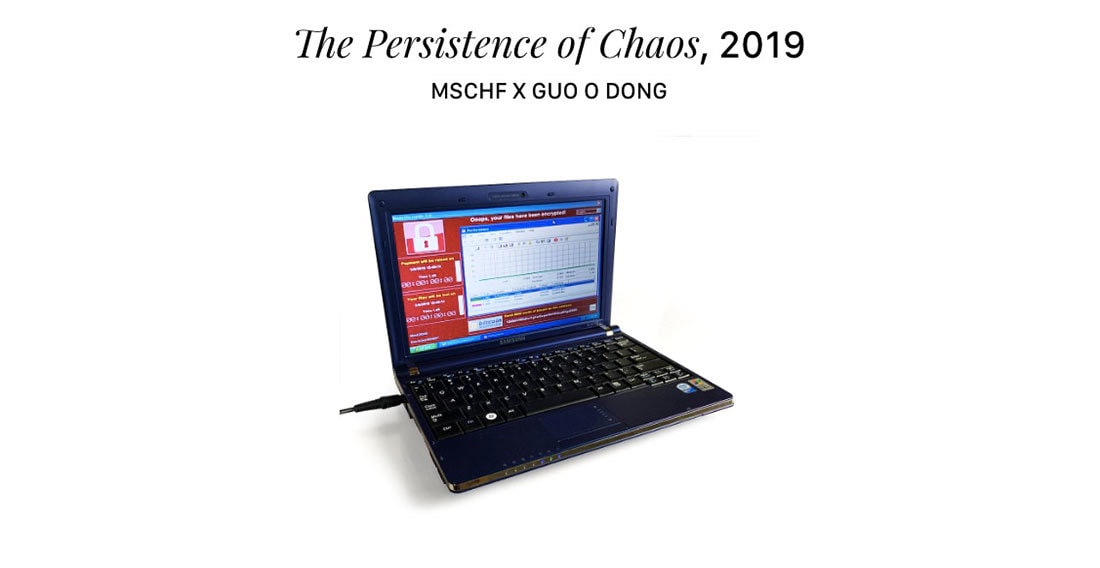

Весной на продажу выставили ноутбук Samsung NC10-14GB, выпущенный в 2008 году, с установленной на нем Windows XP SP3. Однако интерес вызывал не сам компьютер, а то, что у него внутри — шесть вирусов: ILOVEYOU, MyDoom, SoBig, WannaCry, DarkTequila и BlackEnergy, которые нанесли прямой и косвенный ущерб почти на $100 млрд.

Содержание

ILOVEYOU

ILOVEYOU начал свой путь с Филиппин, вирус рассылал свои копии по адресным книгам, поэтому единственный пользователь с обширной базой адресатов заражал огромное количество машин.

Предполагается, что авторы вируса, Онел Де Гузман и Реонэл Рамонес с Филиппин, которые якобы хотели проверить гипотезы дипломной работы, не ожидали случившейся бури. Позже молодых людей задержали (помог анализ кода оригинальной версии ILOVEYOU), но после расследования отпустили.

Вирус использовал уязвимость в операционной системе Windows и программе Outlook в частности, которая по умолчанию разрешала обработку скриптов. Причиной эпидемии называют то, что разработчики из MS в то время не считали скриптовые языки угрозой, поэтому эффективной защиты от нее не предусмотрели. Кроме того, авторы ILOVEYOU намеренно или по незнанию выпустили в мир не только инструмент для уничтожения — они предоставили конструктор, который можно изменять под свои нужды. Это привело к появлению десятков модификаций вредоноса.

Как следует из рассказов представителей компаний, которые занимались обеспечением информационной безопасности, вокруг творилась истерика, телефоны звонили безостановочно. Распространению вируса способствовала социальная инженерия: модифицированные его версии поступали от имени друзей, предлагающих встретиться, письма якобы содержали информацию о том, как получить подарок, предлагали почитать анекдоты и так далее. Знакомая классика.

Все было так плохо, что некоторые крупные военные ведомства (тот же Пентагон) и компании были вынуждены полностью остановить почтовые сервисы. Позже источники называли разные цифры, отражающие количество зараженных компьютеров, — от сотен тысяч до десятков миллионов.

Что делал ILOVEYOU? Червь, получив доступ к системе после своего запуска (куда уж без участия пользователя), всего-то изменял и уничтожал файлы. А бэкапов тогда практически никто не делал.

Sobig

Вирус Sobig впервые заметили в 2002 году. Считается, что он заразил миллионы компьютеров по всему миру, действуя вначале под другим названием. По некоторым данным, экономический ущерб от его действий превысил $35 млрд, однако, как и в остальных случаях, подсчеты носят приблизительный и отчасти гипотетический характер.

Ну а дальше дело за вложениями с двойными (например, .mpeg.pif) или обычными расширениями (просто .pif или .scr) — пользователь сам инфицировал систему.

Microsoft пыталась бороться с вирусом, выпустив патч, позволяющий блокировать некоторые типы файлов, но .zip среди них не было, чем и воспользовались хакеры. Потом софтверная корпорация предложила награду в четверть миллиона долларов за голову автора (не за голову, за имя, конечно), но его так и не нашли. По одной из гипотез, автором червя является программист Руслан Ибрагимов, но он с этим не согласен.

Mydoom

Mydoom, который появился в 2004 году, побил рекорды ILOVEYOU и Sobig по скорости распространения. А также рекорд Sobig по нанесенному экономическому ущербу — якобы более $38 млрд.

По данным Symantec, в ней было реализовано два триггера. Один был ответственным за организацию DoS-атак начиная с 1 февраля 2004 года, второй останавливал распространение вируса 12 февраля того же года, но бэкдоры оставались активными. Правда, это касалось одной из версий, последующие имели более поздние сроки запуска и отключения. Так что никаких совестливых хакеров.

Основной целью вируса, вероятно, была организация DoS-атак, а также рассылка нежелательной почты. Побочным эффектом стало повсеместное снижение скорости доступа в интернет, рост объемов спама, ограничение доступа к некоторым ресурсам и блокировка работы антивирусного ПО.

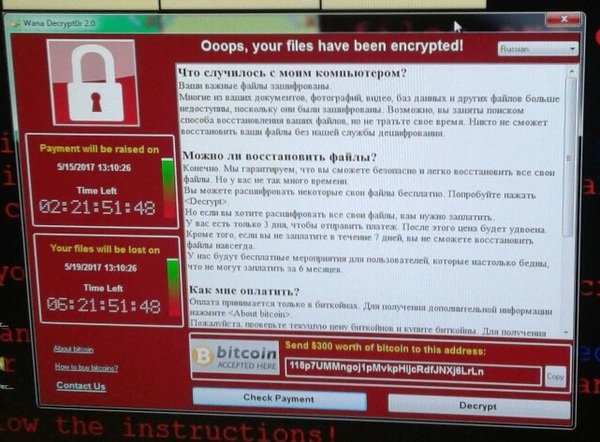

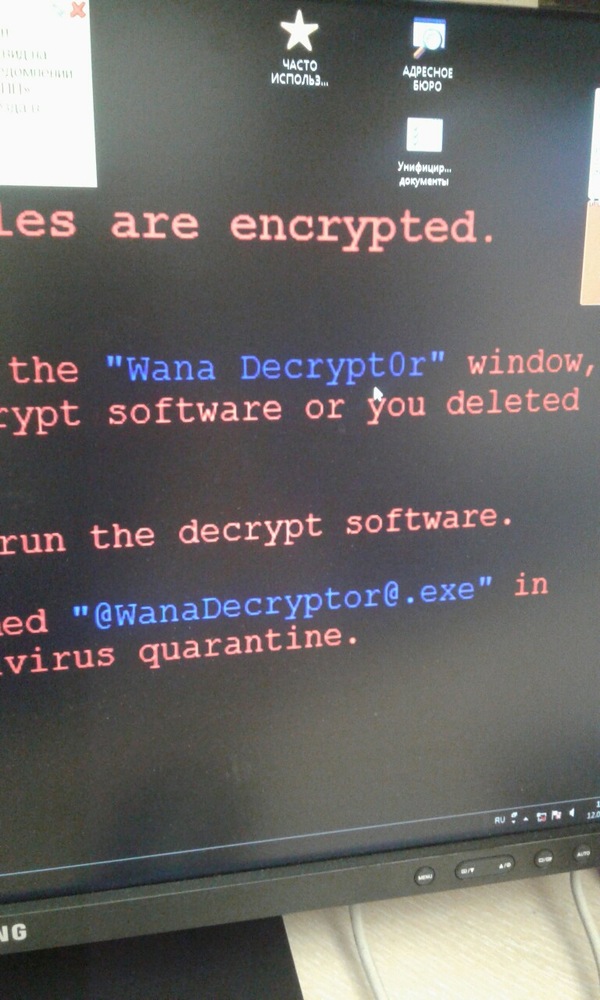

Началось массовое заражение криптовирусом сети МВД по стране. Точно уже есть в Липецкой, Пензенской, Калужской областях. На рабочем столе просят 300 баксов. Название вируса @wanadecriptor. На некоторых компах идет отчет до 19 мая. Кто что еще слышал – делимся.

Сотрудник компании Avast (она разрабатывает одноименный антивирус) Якуб Кроустек (Jakub Kroustek) написал у себя в твиттере, что заражены как минимум 36 тысяч компьютеров в мире, большинство из них – в России, Украине и на Тайване.

36,000 detections of #WannaCry (aka #WanaCypt0r aka #WCry) #ransomware so far. Russia, Ukraine, and Taiwan leading. This is huge. pic.twitter.com/EaZcaxPta4

Вместе с тем появилась информация о заражении компьютеров в государственных больницах в нескольких регионах Великобритании и атаке на испанскую телекоммуникационной компании Telefonica. В обоих случаях вирус также просит выкуп.

Онлайн: Сегодня в 23:08

На этом, пожалуй, мы пока закончим (если чего-то важного не бабахнет).

Фото из железнодорожного вокзала во Франкфурте:

Microsoft выпустил дополнительную защиту для Windows от вируса-вымогателя WannaCrypt. Об этом RNS сообщили в пресс-службе Microsoft.

Скорее всего, о целенаправленной атаке речи не идет. Вирус работает только на Windows — он использует уязвимость в операционной системе и распространяется вслепую: то есть не выбирает жертв, а заражает тех, кто не защищен. Microsoft закрыл эту уязвимость еще в марте: компания выпустила обновление, которое автоматически установилось на компьютеры обычных пользователей. Всем, у кого система обновилась, вирус не угрожает. В некоторых организациях обновления устанавливаются не автоматически, а с одобрения людей, отвечающих за безопасность. Видимо, с проблемами столкнулись те ведомства и компании, в которых обновление не установили.

Час назад, если верить экспертам, атака выглядела так.

Организовавшие кибератаки по всему миру хакеры воспользовались шпионским программным обеспечением, которое якобы применяло Агентство национальной безопасности США (АНБ). Об этом сообщила американская газета Politico.

По ее данным, злоумышленники, требующие выкуп за восстановление работы компьютерных сетей, использовали шпионское ПО, которое ранее распространила группа хакеров, выступающая под псевдонимом Shadow Brokers. Они утверждали, что получили доступ к якобы разработанным АНБ программам. ПО, согласно заверениям Shadow Brokers, нацелено на взлом компьютеров, работающих под управлением операционной системы (ОС) Windows производства Microsoft. С помощью них любой пользователь, обладающий достаточными техническими знаниями, может нанести ущерб миллионам пользователей этой ОС, утверждают хакеры. Программы также позволяют взламывать межсетевые экраны и похищать электронные данные.

Электронная система Регионального суда бразильского штата Сан-Паулу была выведена из строя в результате кибератаки. Об этом сообщила в пятницу на своем сайте газета Folha di Sao Paolo.

По информации издания, сотрудники суда получили от специалистов рекомендацию немедленно выключить свои компьютеры. В 14:45 по местному времени (20:45 мск) сайт учреждения не функционировал.

Он пояснил, что атака происходила через известную сетевую уязвимость Microsoft Security Bulletin MS17-010, после чего на зараженную систему устанавливался набор скриптов, используя который злоумышленники запускали программу-шифровальщик.

По его словам, для снижения рисков заражения компаниям рекомендуется установить специальный патч от Microsoft, убедиться в том, что включены защитные решения на всех узлах сети, а также запустить сканирование критических областей в защитном решении.

Бывший сотрудник Агентства национальной безопасности (АНБ) США Эдвард Сноуден, скрывающийся от американских властей, отметил у себя в твиттере, что из-за разработанных АНБ инструментов теперь страдают пациенты клиник. (а страдают сейчас, как нам известно, не только они)

Хакеры, атаковавшие в пятницу медицинские учреждения Великобритании, а также испанскую телекоммуникационную компани Telefónica, использовали модифицированную вредоносную программу Агентства национальной безопасности (АНБ) США, пишет издание Financial Times со ссылкой на аналитиков в области кибербезопасности.

Программа, разработанная АНБ позволяет вирусу распространиться через протоколы обмена файлами, которые установлены на компьютерах многих организаций.

С этой оценкой согласны несколько чиновников в органах безопасности западных стран, отмечает газета.

По данным влиятельной группы экспертов по кибербезопасности MalwareHunterTeam, больше всех в результате атаки вируса пострадали серверы на территории России и Тайваня.

Под сильным ударом оказались также компьютерные системы Великобритании, Испании, Италии, Германии, Португалии, Турции, Украины, Казахстана, Индонезии, Вьетнама, Японии и Филиппин.

Как вы знаете, сейчас идет массовая атака на компьютеры по всему миру. Если вы работаете на Windows — вы находитесь в потенциальной группе риска. Но не паникуйте и не пытайтесь перезагрузить компьютер! Лучше сохраните важные данные на внешний диск или в облако, пока все работает. И идите отдыхать. Если потом обнаружится, что ваш компьютер все-таки заражен, вы просто переустановите систему и восстановите данные из бэкапа.

Компьютеры МВД атаковал вирус-шифровальщик, рассказал RNS основатель и глава Group IB (это международная компания, специализирующаяся на предотвращении и расследовании преступлений с использованием высоких технологий) Илья Сачков. Компания получила образец вируса и проводит его исследование.

Представитель Следственного комитета РФ Светлана Петренко опровергла информацию об атаках хакеров на внутренние сети СК РФ.

МВД России также не зафиксировало фактов хакерских атак на компьютерную систему ведомства, она работает в штатном режиме, сообщил ТАСС источник в полиции.

Официальным комментарием от пресс-центра МВД России ТАСС в настоящее время не располагает.

Сообщается, что как минимум на три кошелька хакеров уже перевели более двух с половиной тысяч фунтов (британских), это почти 190 тысяч рублей.

Сколько всего кошельков предлагается взломанным пользователям для переводов и сколько всего туда уже перевели денег, понять пока невозможно.

Сообщается, что как минимум на три кошелька хакеров уже перевели более двух с половиной тысяч фунтов (британских), это почти 190 тысяч рублей.

Сколько всего кошельков предлагается взломанным пользователям для переводов и сколько всего туда уже перевели денег, понять пока невозможно.

Для интересующихся: внутренняя компьютерная сеть СК работает в штатном режиме. Случаев глобального заражения вирусами не имеется.

(аналогичные сообщения появились и от других региональных управлений МВД)

Сегодня в 20:31 О хакерской атаке также сообщил крупнейший провайдер телекоммуникационных услуг в Португалии Portugal Telecom.

На Федеральную информационную систему регистрации (ФИСМ) МРЭО по всей России идет хакерская атака. Из-за этого подразделениях Петербурга и Ленобласти спешно отключают компьютеры, сообщили в полицейском главке.

О ранней версии этого вируса стало известно еще в феврале 2017 года. Он работает только на операционной системе Windows. Как пишет Motherboard, уязвимость, которую использует вирус, похожа на ту, что использовалась Агентством национальной безопасности США. За последнее время хакеры опубликовали несколько готовых инструментов АНБ для использования таких уязвимостей — похоже, другие хакеры ими воспользовались для создания вируса-вымогателя.

Microsoft закрыла уязвимость, которую использует вирус, в марте. На сайте производителя Windows опубликовано сообщение с призывом обновиться. Все, кто оказался заражен, по всей видимости, не обновились.

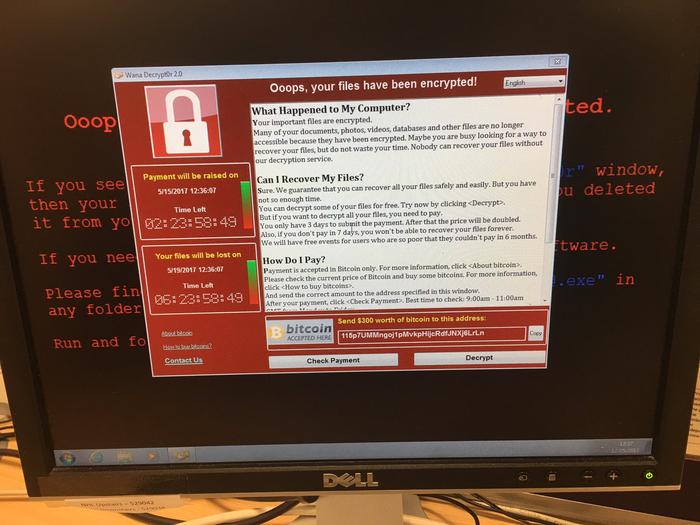

А вот так выглядят некоторые рабочие столы.

Вот так выглядят зараженные файлы.

Сотрудник Avast Якуб Кроустек сообщает, что антивирус Avast зафиксировал уже 57 тысяч заражений по всему миру.

Примерно два часа назад он сообщал про 36 тысяч.

«Некоторые компании советуют своим пользователям выключить свои компьютеры и ждать дальшейших инструкций.

Сконтактировавшись с бывшими коллегами я был удивлен похожими исторями.

Что касается меня, сегодня я подготавливал несколько новых образов Windows для нашей облачной системы, среди них был Windows Server 2008 R2.

Что самое интересное, стоило мне только установить Windows и настроить статический IP-адресс на ней, как сразу же в течении нескольких минут она была заражена.

Вот что появилось на экранах всех рабочих компьютеров Мегафон Ритейл @eldarmurtazin pic.twitter.com/pQsMRMe6zg

По словам источников, это была такая же атака, как и на больницы Великобритании, о которой сообщалось ранее 12 мая, — зараженные компьютеры оказались заблокированы, на них появились сообщения с требованием выкупа. Отбита ли атака или нет, пока не сообщается.

Румынская служба информации (РСИ — госбезопасность) сообщила в пятницу, что отразила попытку кибернетической атаки против румынского правительственного учреждения.

Местные СМИ уточняют, что в МИД Румынии было получено электронное письмо с вложением, содержавшим шпионскую программу, которая устанавливалась на компьютере получателя при открытии вложения.

Вирус-вымогатель из Британии перекинулся на другие страны. В РФ пострадала сеть МВД

Reuters

По предварительным данным, хакерам удалось получить доступ к электронной технике в госпиталях и больницах, однако в NHS подчеркивают, что информация о состоянии здоровья пациентов не была похищена

Reuters

Днем 12 мая хакеры запустили вирус, который в разных точках мира начал выводить из строя компьютеры и требовать выкуп для возвращения их к нормальной работе. Изначально стало известно о том, что вирусом были заражены компьютеры в больницах Великобритании. Затем он начал распространяться на другие страны. В России пострадали как минимум компания "Мегафон" и сеть МВД и Следственного комитета, хотя официально в ведомствах это отрицают.

Вирус уже проник на компьютеры в Британии, Бельгии, Германии, Франции, Португалии, Испании, Китая, США, России, Бразилии, Украины, Италии, Индии, Тайваня, Чехии, Кувейта, Турции, Канады, ЮАР, Шри-Ланки, Казахстана, Таиланда и других странах. Эксперты полагают, что в списке может значиться до 75 государств.

- "Лаборатория Касперского" выявила самую высокую степень заражения мировым вирусом WCry в России

Антивирус Avast зарегистрировал 57 тысяч заражений по всему миру. Антивирусная компания "Лаборатория Касперского" зафиксировала около 45 тысяч попыток заражения программой-шифровальщиком в 74 странах по всему миру. Специалисты сообщили, что наибольшее число попыток заражений наблюдается в России.

Речь идет о вирусе WCry, также известном как WannaCry и WannaCryptor. Его смысл заключается в краже архивов, он шифрует файлы на компьютере и требует от жертвы выкуп за возможность восстановить данные.

О ранней версии вируса, которая работала только на Windows, стало известно в феврале 2017 года. По данным Motherboard, уязвимость на компьютерах, которую использует вирус, похожа на ту, которую использовало Агентство национальной безопасности США для получения информации о действиях властей других стран. В течение последнего времени хакеры опубликовали несколько готовых инструментов АНБ для использования таких уязвимостей. Предполагается, что другие хакеры ими воспользовались для создания вируса-вымогателя.

Компания Microsoft закрыла уязвимость, которую использует вирус, в марте 2017 года. На сайте производителя Windows опубликовано сообщение с призывом обновиться. Все, кто оказался заражен, по всей видимости, не последовали совету, предполагает "Медуза".

Сначала вирус начал распространяться в Британии

Все началось с атаки на больницы Великобритании. Сообщалось, что в нескольких регионах страны вышли из строя телефоны и компьютеры. В связи с техническими проблемами медицинские учреждения были вынуждены ограничить прием пациентов, которым не требовалась срочная помощь.

Технический сбой был зафиксирован на компьютерах не только в столице Великобритании, но и в других городах королевства, сообщает BBC. Чиновники Национальной системы здравоохранения (NHS) почти сразу признали факт выхода из строя техники в больницах.

По информации The Guardian, на зараженных устройствах начали появляться тексты с требованием выкупа для возобновления работы. Об аналогичном сбое сообщили как минимум 16 учреждений, расположенных в Лондоне, Ноттингеме, Камбрии, Хартфордшире и других городах.

Изначально предполагалось, что хакеры действуют вручную и могут украсть данные пациентов. Однако в NHS заявили, что информация о состоянии здоровья пациентов не была похищена.

При этом тогда высказывались опасения, что кибератака могла повлиять на работу рентгеновских аппаратов, результаты анализов по выявлению патологий, а также на системы администрирования пациентов, но официально эти предположения не подтвердились.

Среди медицинских центров, на устройства которых проник вирус, оказались две крупнейшие больницы в Лондоне - Royal London Hospital и St Bartholomew's, отмечает Русская служба BBC.

В России атаке подверглись "Мегафон" и компьютеры МВД

Затем вирус перекинулся на другие страны, в том числе на Россию. Первыми о перебоях сообщила компания "Мегафон". Ее сотрудники анонимно рассказали "Медузе", что это была "такая же атака", как и на больницы Великобритании. Зараженные компьютеры оказались заблокированы, на них появились сообщения с требованием выкупа.

"У нас есть компьютеры, зараженные вирусом. Их довольно много. Количество трудно оценить, у нас огромная компания. Мы отключали сети, чтобы это все не распространялось. Не могу сказать, когда именно началась атака на нас. Примерно во второй половине дня. Затрудняюсь сказать, в каких регионах", - рассказал "Медузе" директор компании по связям с общественностью Петр Лидов.

Кроме того, атаке подверглись компьютеры МВД. По информации Varlamov.ru, речь идет о заражении внутренней компьютерной системы ведомства. Источник "Медиазоны" сообщил, что "речь идет об управлениях в нескольких регионах".

В частности, о заражении компьютеров вирусов вымогателей в главном управлении МВД по Калужской области сообщил сайт "НГ-Регион".

На сайте ГУ МВД по Москве есть предупреждение пользователям, где приносятся "извинения за возможные неудобства при работе с сайтом, ведутся технические работы".

Впоследствии стало известно, что вирус распространился на компьютеры из внутренней сети Следственного комитета.

Как пишет "Газета.Ру", вирус заразил компьютеры "по всей России". Он блокирует экран компьютера, шифрует файлы на жестком диске и требует выкуп за восстановление информации - 300 долларов в биткоинах.

Между тем на официально ни в МВД, ни в СК информацию о заражении компьютеров не подтверждают.

"Никаких хакерских атак не зафиксировано. По состоянию на 20:00 по московскому времени Единая система информационно-аналитического обеспечения деятельности ведомства не подвергалась взлому", - сказал источник ТАСС в полиции.

"Никаких хакерских атак на ресурсы Следственного комитета не было. Все работает в штатном режиме", - сообщила ТАСС представитель Следственного комитета Светлана Петренко.

Пользователи Twitter сообщили, что от вируса также пострадал паспортный стол подмосковного города Жуковского. Корреспондент "Сноба" сообщает, что не работают все компьютеры паспортного стола.

В то же время начали поступать сообщения об атаке на телекоммуникационного гиганта Испании - компанию Telefonica

По предварительной информации, почерк злоумышленников в случае с атакой на испанскую телекоммуникационную компанию Telefonica похож на сбой в Великобритании. В Испании на устройствах, которые были выведены из строя, тоже появились сообщения с требованием выкупа для возобновления работы.

Как отмечает агентство Reuters, в Испании атаки не повлияли на работу служб и операторов сотовой связи. При этом представитель Telefonica подчеркнул, что вирус заразил несколько компьютеров компании, которые были подключены к внутренней сети. Абоненты Telefonica не заметили последствий атаки, заявили в компании.

В Португалии атака была произведена на телекоммуникационную компанию Portugal Telecom

В соседней Португалии была предпринята атака на серверы и устройства телекоммуникационной компании Portugal Telecom. При этом официальный представитель компании уже заявил, что на деятельности сервисов Portugal Telecom действия злоумышленников не отразились.

"Мы были целью атаки, которая проходит по всей Европе, масштабной атаки. Но ни один из наших сервисов не был поврежден", - заявили в Portugal Telecom. При этом в компании заверили, что сотрудничают с правоохранительными органами, чтобы помочь им в поимке хакеров.

Румыния отразила антиправительственную хакерскую атаку

Тем временем Румынская служба информации сообщила, что Бухарест отразил попытку кибернетической атаки против румынского правительственного учреждения.

"Была выявлена попытка кибернетической атаки против румынского правительственного учреждения, проведенная, вероятнее всего, злоумышленниками, участвовавшими ранее в других инцидентах такого же типа", - говорится в сообщении (цитата по ТАСС).

"Благодаря эффективному межведомственному сотрудничеству осуществление атаки и нанесение ущерба были предупреждены, а также были определены намеченные цели и методология атаки", - добавили в Бухаресте.

В Румынии утверждают, что, "вероятнее всего, попытка была предпринята организацией, ассоциированной с группировкой кибернетической преступности APT28/Fancy Bear.

При этом, по информации журналистов, в МИД Румынии пришло электронное письмо с вложением, содержавшим шпионскую программу, которая устанавливалась на компьютере получателя при открытии вложения.

Читайте также: