Как создать скрытую как вирус

Как спрятать вирус .

Всем привет, в этой статье я изложу основные действия, которые предпринимает хакер, для того, чтобы спрятать вирус . Первое, что напрашивается – это спрятать вирус в какую-то программу, чтобы тот запустился вместе с установочным файлом программы. Так сказать, под шумок. Пользователь ведь всё равно что-то устанавливает – авось и не заметит… Вот почему, кстати, крайне важно проверять все файлы без исключения, которые попадают на компьютер или ноутбук.

С помощью этой техники можно спрятать вирус , но обычно хакеры подсовывают в упаковку программы-шпионы, кейлоггеры, наблюдая за действиями клавиатуры, изображениями монитора и даже делая снимки с веб-камеры, которая, как вам кажется, в данный момент выключена.

Как спрятать вирус в программу?

Итак, задача взломщика – спрятать исполнительный файл вируса в другой исполнительный файл. Сделать это хакеру нужно незаметно от глаз пользователя. Так вот, спрятать вирус можно несколькими способами, для этого есть немало программ, но внутри Windows есть небольшая встроенная утилита, которая сама неплохо справляется с такой задачей. Причём не хуже платных аналогов. По опыту и немного забегая вперёд, скажу, что использование именно этого упаковщика даёт хакеру несколько неоспоримых преимуществ – утилита идёт с цифровой подписью Windows Genuine (понимающие о чём речь сейчас должны утвердительно кивнуть головой), а это очень важно при последующей распаковке файла. Да-да, та самая утилита IExpress. Она входит в сборку Windows с незапамятных времён и спроектирована для создания именно исполнительных файлов.

Для начала вызовем программу. Сочетание Win + R. Далее вводим команду iexpress

Если файл только что создаётся, можно сразу нажать на кнопку Next, так как по умолчанию выполнится команда Создать новый самораспаковывающийся файл. В следующем окне, которое спросит, что должно произойти после распаковки, делаем тоже самое, нажав на кнопку Next (выполнится команда Распаковать файлы и запустить как установку)

Следующее окно попросит назвать распаковывающийся файл:

Следующее окно о лицензии можно пропустить (но иногда хакеры вставляют и довольно объёмные чужие тексты о соблюдении прав на программное обеспечение: выглядит убедительно, тем более это никто читать-то не будет). Но мы для наглядности пропустим.

Следующее окно – важное. Оно-то и предлагает вам Создать список файлов, которые будут запакованы в файл. Хакер, как и простой производитель программ, может подкинуть туда пару рисунков или фотографий, чтобы спрятать вирус понадёжнее, и чтобы тот основательно потерялся среди прочих файлов. Я это не буду делать для быстроты эксперимента и позже укажу только два файла.

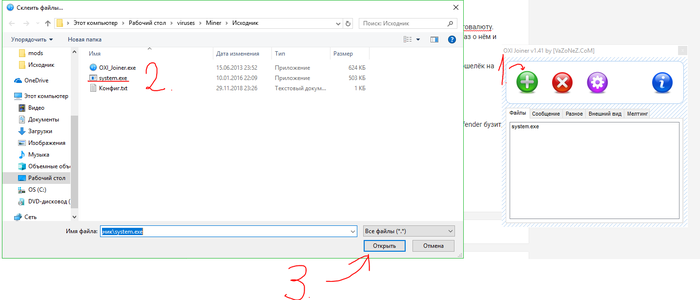

Всё, что вам нужно сделать, это указать расположение файлов. Среди них и можно спрятать вирус (один из файлов я так и назвал):

Следующее окно уточнит, что в списке является основной командой, а что – так… придаток. Хакер укажет сначала на вирус:

В следующем окне система спросит, прятать ли процесс установки от пользователя или показывать так или иначе. А зачем прятать – антивирус-то отключён! Оставляем прямо так:

Ещё не всё. Следующее окно попросит указать фразу, следующую за окончанием установки, или оставить запуск программы как есть. Выберите сами и нажмите Next.

Далее выбирается путь установки вируса по умолчанию, который будет предложен нерадивому пользователю (я выбрал прямо Рабочий стол). Но хакер обязательно выставит галочку в первом пункте (в окне справа напротив Hide File Extracting…):

Следующее окно тоже оставьте по умолчанию (Перезагрузка по усмотрению). Снова кнопка Next (Далее).

Осталось совсем немного. Нажмите в появляющихся окнах последовательно кнопку Далее и сюрприз от хакера готов.

Нажмите кнопку Finish (Финиш).

Маленький недочёт: ярлык созданного файла будет иметь ярлык исполнительного файла от Microsoft. Его тоже можно будет сменить. Как сменить ярлык исполняемого файла можно прочитать в этой статье.

Теперь вы знаете многое. Не попадитесь на такую удочку.

*все материалы рассказаны чисто в ознакомительных целях

Если что вирусов нет, и не надо об этом пиздеть!

Некоторые не имеют мощных ферм майнинговых, а так хочется заработать криптовалюту. Заработать крипту без нагрузки на ваш комп, ноут, например вирус майнер. Как раз о нём и пойдёт речь.

-2. Далее переходим по ссылке и скачивает файлы: (пароль к архиву 123)

(если у вас windows 10, и не перекидывается файл oxi joiner, то значит windows defender бузит, и его надо выключить на время)

-3. далее заходим в oxi joiner

Кликаем два раза и ставим галочки: скрытый, системный, скрытый

Пишем в строке *параметры командной строки* по такой схеме(без ковычек):

-a cryptonight -o stratum+tcp://eu.btc.pool.minergate.com:3333#notls -u "ваш email с которого вы вошли на minergate" -t 2

-4. далее нажимаем на шестерёнку и выбераем место и название нашего вируса

![]()

Здравствуйте, я - молдавский вирус. В виду бедности моего создателя и общей отсталости развития высоких технологий нашей страны, я не в силах причинить какой-либо вред вашему компьютеру. Пожалуйста, сотрите сами несколько самых нужных вам файлов, а затем разошлите меня по почте своим друзьям.

Благодарю за понимание и сотрудничество.

ссука, аж кровь из глаз хлынула!

@moderator, тут мамкин погроммист

в ссылке и есть вирус видимо

e-mail не принимает да?

@moderator призыв к мошонничеству

@moderator, ссылки на посторонние сайты, да и вообще, скользкая тема

@moderator, тут что-то незаконное.

Тебя нужно убивать максимально жестоким и бесчеловечным способом.

Надеюсь вам эта инфа поможет не сдохнуть от голода))

Кстати, как там твоя игра?

Кредит под квартиру небось взял?

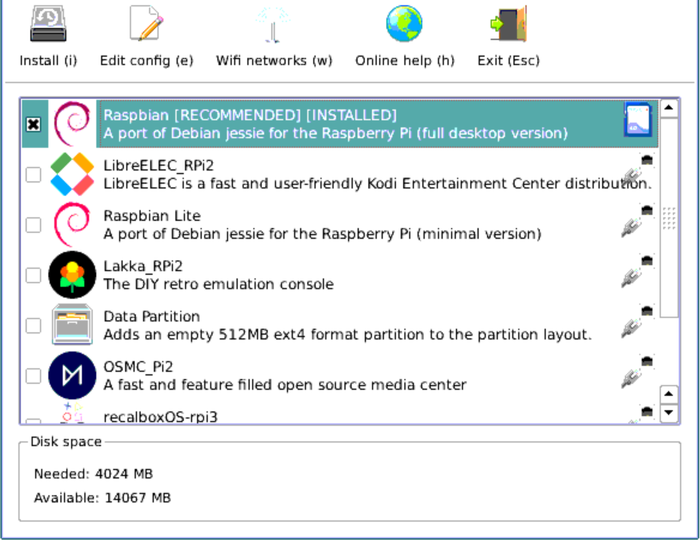

Процесс создания умного зеркала на raspberry pi.

Что нам потребуется :

-raspberry pi 2-4(в моем случае raspberry pi 4)

-Карта памяти не меньше 8гб

-блок питания 5В

-монитор, чем больше тем лучше (я использовал 24-х дюймовый монитор)

-зеркало гизелла или стекло с наклеенной зеркальной плёнкой

-рамка для зеркала

-hdmi провод

-провод питания для raspberry pi и для монитора

6)Дожидаемся окончания установки операционной системы.

7)После перезагрузки видим установленный Raspbian

Установка MagicMirror:

Здесь все предельно просто.

открываем окно терминала и вводим эту команду

После установки запустится окно умного зеркала,чтобы его свернуть нажимаем Ctrl+M.

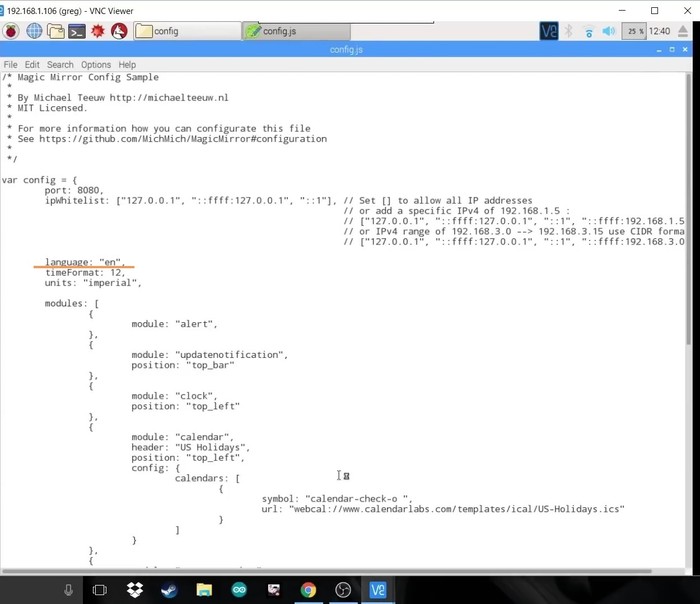

Включение русского языка:

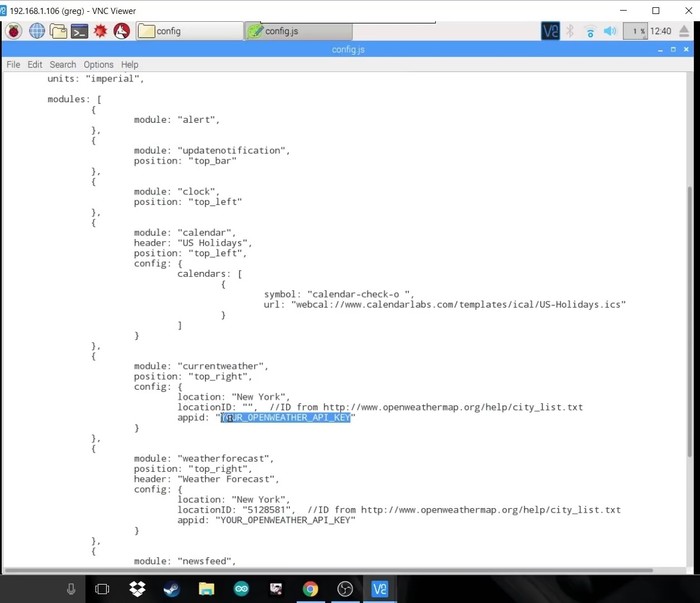

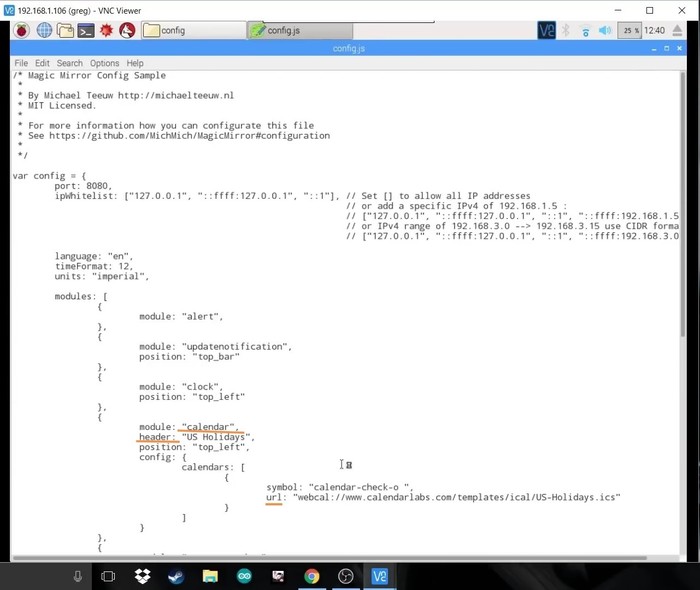

1)Переходим по адресу /home/pi/MagicMirror/config и открываем config.js(далее просто конфиг) в текстовом редакторе. В строке language заменяем значение "en" на "ru". Сохраняем файл config.js.

2)Разворачиваем окно MagicMirror и перезапускаем его сочетанием клавиш Ctrl+R. Теперь все модули, кроме комплиментов и новостей, переведены на русский язык.

Настройка погоды:

1)По этой ссылке скачиваем архив городов, распаковываем его и находим свой город.

2)Регистрируемся на Openweathermap.org по этой ссылке и получаем api_key

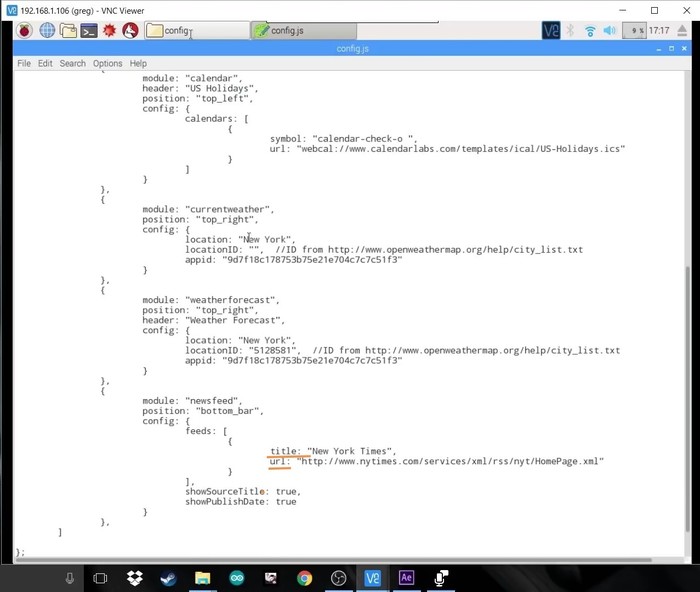

3)Открываем конфиг, ищем модули "currentweather", "weatherforecast". В поле location указываем ваш город. В поле locationID указываем ID города из скачанного архива. В поле appid указываем api_key, который мы получили на openweathermap.org.

Сохраняем все изменения и перезагружаем MagicMirror. Теперь модуль погоды показывает погоду вашего города

Настройка календаря :

Открываем конфиг и ищем модуль "calendar". В поле header указываем название календаря, оно будет отображаться в зеркале . В поле URL вы можете указать URL своего календаря Google, Icloud или любого другого календаря.

Сохраняем конфиг и перезапускаем приложение MagicMirror.

Настройка новостей :

В конфиге находим модуль "newsfeed". В поле title изменяем название источника новостей, а в поле URL указываем ссылку на источник новостей rss.

Сохраняем конфиг и перезапускаем приложение MagicMirror. Теперь модуль новостей показывает новости из источника, который вы указали.

Модуль комплиментов :

Лично я отключил этот модуль(удалил в конфиге). Кому-то понравится этот модуль, поэтому опишу процесс изменения английских комплиментов на русские.

Переходим по адресу home/pi/MagicMirror /modules/default/compliments/ и Открываем файл compliments.js в текстовом редакторе. Находим строку compliments, ниже указаны комплименты на английском, заменяем на свои и сохраняем файл. Перезапускаем приложение MagicMirror. Теперь текст в модуле комплименты отображается на русском языке.

Добавление других модулей:

1)Переходим по ссылке, выбираем интересующий вас модуль и скачиваем его.

2)скачанный модуль перемещаем по адресу :home/pi/MagicMirror /modules/

3)Изучаем файл Readme и редактииуем конфиг согласно инструкции.

4)Сохраняем все изменения и перезапускаем MagicMirror.

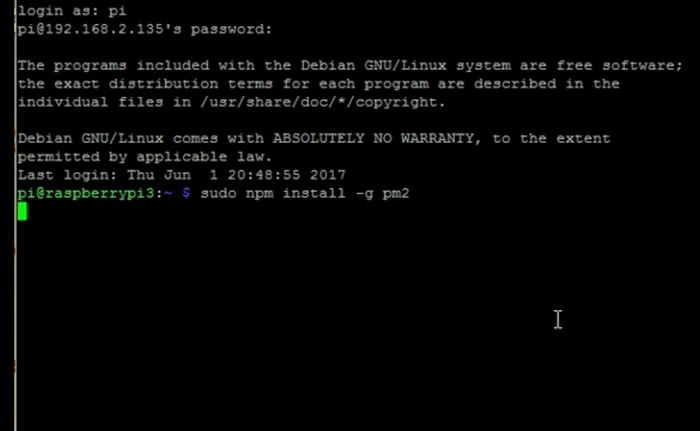

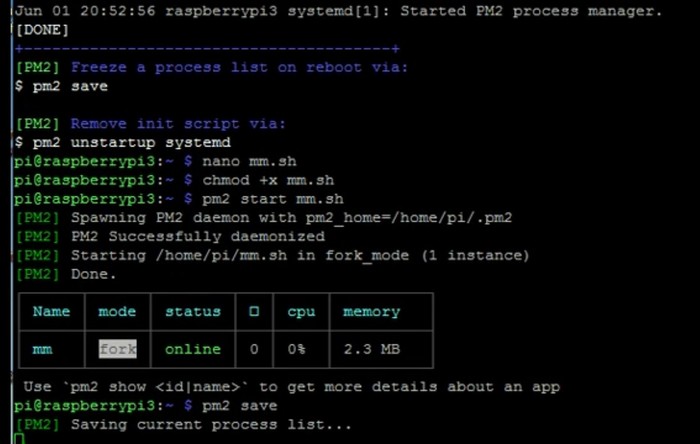

Автозапуск MagicMirror при перезагрузке raspberry pi:

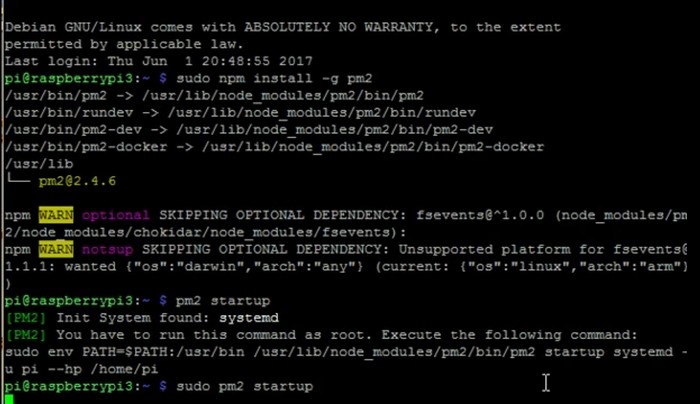

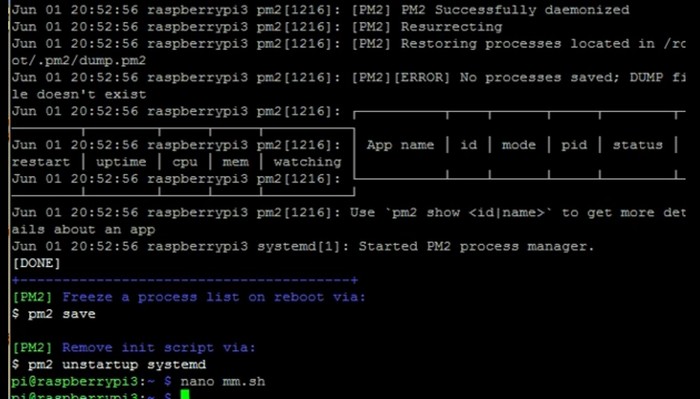

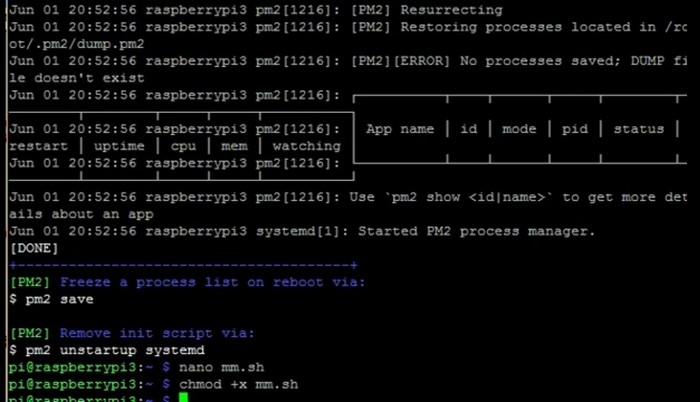

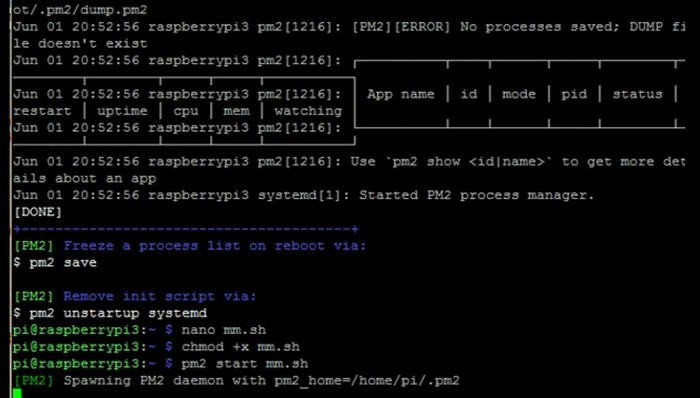

1)Открываем окно терминала и вводим эти команды:

Откроется редактор текста, добавляем следующие строки:

/MagicMirror

DISPLAY=:0 npm start

Сохраняем изменения и закрываем, используя сочетания клавиш CTRL+O и CTRL+X.

Далее поочерёдно вводим эти команды :

Закрываем окно терминала и перезагружаем RaspbianOS. Теперь при перезагрузке MagicMirror запускается автоматически

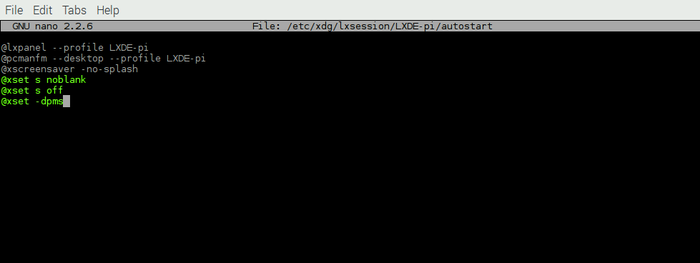

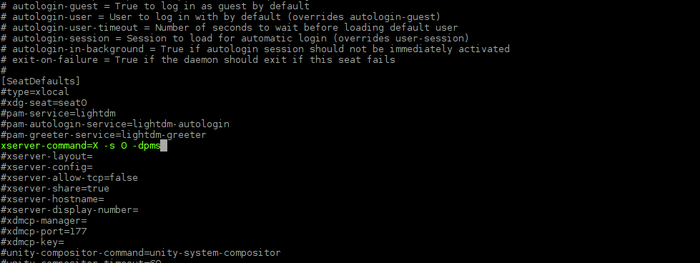

Отключение сна :

Открываем окно термина и вводим команду:

sudo nano /etc/xdg/lxsession/LXDE-pi/autostart

Выходим, сохраняя изменения и вводим новую команду:

С программной частью закончено, осталось только сделать рамку для зеркало и собрать все в единное устройство.

Спасибо всем кто дочитал этот пост до конца попытался описать все наиболее подробно и понятно.

Как самостоятельно согласовать перепланировку в квартире.

Пару дней назад завершил 11 месячную эпопею по самостоятельному согласованию перепланировки в квартире. Т.к. до этого нигде в интернете не мог найти четкий порядок действий (везде только реклама жуликов-юристов либо написанное сухим юридическим языком, типа "подготовить перечень в соответствии с п.п.231 ст.234 распоряжения №2362387. "), решил запилить пост, чтобы мой опыт не пропал даром. Может, кому-то пригодится. Действие происходило в Красногвардейском районе г.Санкт-Петербурга, но,думаю, порядок действий не сильно отличается регионально.

Итак, исходные данные: Санкт-Петербург, квартира в кирпично-монолитном доме, был перенос нескольких НЕ НЕСУЩИХ стен и перенос нескольких дверей в этих стенах (никакого противозаконного треша-типа сноса несущих стен и перемещения санузлов по квартире).

Началось все с того, что мы купили квартиру с идиотской планировкой. Сразу же решили перенести стены и двери в соответствии с нашими хотелками. Перенесли да и жили себе спокойно, но решили продавать квартиру, расширятся. Соответственно, встал вопрос о согласовании перепланировки (т.к. без этого банк покупателей не одобрит нашу квартиру под ипотеку, а с ипотекой происходит 80% сделок). Сразу оговорюсь, я делал все уже после проведения перепланировки-это не правильно с точки зрения закона. В начале все нужно согласовать,а потом делать.

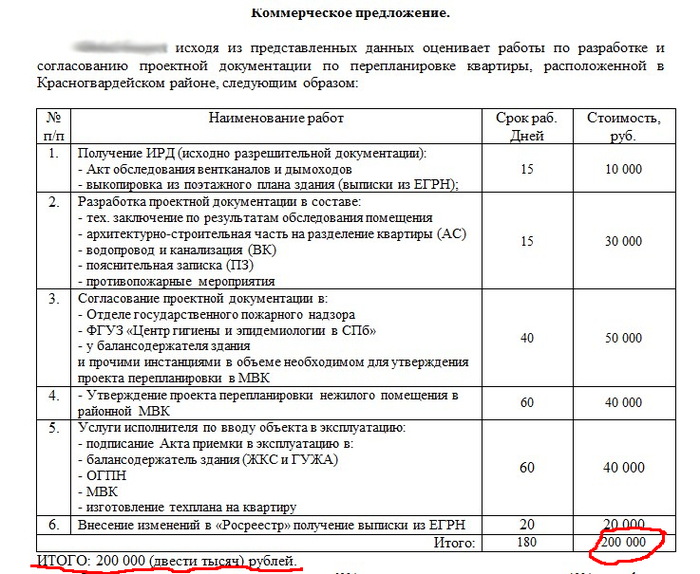

Естественно, мне, как и любому нормальному человеку, было впадлу самому этим заниматься, я пошел в интернет, нашел там кучу контор занимающихся согласованием и запросил у них оценить мою проблему. Получил я примерно следующее:

От подобных ценников я, называя это литературным языком,сильно огорчился.

(Сейчас,пройдя процедуру,я могу сказать, что половина написанного полная херня, либо раздувание простого действия в суперсложный процесс, типа "Инструкции по использованию туалетной бумаги")

Т.к. мне особо не горело по времени, решил пройти все этапы согласования самостоятельно, а не кормить жуликоватые юрконторы.

Итак, приступим.Что нужно сделать,чтобы самостоятельно согласовать перепланировку. Все по порядку с хронологией и ценами. Можно действовать прям по списку.

1. Убедиться, что ваша перепланировка может быть узаконена. Перечень того,что не может быть узаконено легко найти в интернете (снос несущих стен, перемещение санузлов-они не должны находиться над жилыми комнатами,снос вентстояков и прочий треш)

2.Получить "Акт осмотра вентканалов"+копия пожарной лицензии конторы,которая этот акт выдаст.

Находите в интернете любую контору по запросу, она должна иметь пожарную лицензию. Стоит 1300 р. за один стояк. (обычно их 2-санузел и кухня),т.е. 2600 р. Приезжает человек,осматривает и выдает этот акт и копию лицензии. (Далее,я буду указывать даты,когда я это сделал-10.02.2018)

3. Заказать в МФЦ выписку из ЕГРН (Услуги Росреестра).

Перед обращением в непосредственно в окно МФЦ. Оплатить там же госпошлину за выписку 750 р. (Обратить внимание на реквизиты-в Питере несколько подразделений Росреестра с похожими названиями). Для заказа нужно знать кадастровый номер квартиры, его можно узнать по телефону 8 800-100-34-34, назвав адрес. Электронную выписку они не принимаю,им нужна заверенная печатью МФЦ.(15.02.2018).

4. Пойти в ПИБ(Проектно-Инвентаризационное Бюро) своего района и заказать проект перепланировки (Проект делает ГУП ГУИОН, можно заказать в любой конторе,имеющий допуск СРО на проектирование. Я решил заказать в государственной конторе-у них и опыт большой,и чтоб при согласовании не докапывались)

-Акт осмотра вентканалов,

-Выписку из ЕГРН (обязательно заверенную печатью МФЦ)

-Технический паспорт на квартиру (если есть)

-Деньги на карточке,что бы оплатить проект (наличку не принимают,придется идти в Сбер оплачивать по квитанции)

Стоимость проектирования рассчитывается как-то исходя из площади квартиры, я за 67 м2 заплатил 20 380 р.(27.02.2018)

(01.03.2018 со мной связался проектировщик и приехал в квартиру для обмеров.

16.03.2018 Позвонил проектировщик, сказал т.к. на стенах были розетки-нужно еще проект по электрике.

20.03.2018 Приехал в ПИБ, оплатил проект по электрике 8 450 р.)

05.04.2018 Позвонили из ПИБ, приехал к ним, забрал его.

5. Пойти в МФЦ и подать документы на согласование перепланировки.

-Всех собственников с паспортами (либо натариально заверенную доверку от них)

-Проект в 2 экземплярах (тот,что был результатом шага 4.)

Официальный срок согласования 45 дней.

05.04.2018 подал документы

07.06.2018 получил согласование перепланировки и проект в МФЦ.

6. Отнести проект с отметкой о согласовании в ПИБ и заказать обмерные работы.

(Подразумевается,что между п.5 и П.6 вы как раз и осуществляли работы по проведению перепланировки,даты работ будут указаны в согласовании)

08.06.2018 заказал обмер, заплатил 4 150 р. за это.(зависит от площади квартиры)

21.06.2018 пришли обмерщики,сделали обмер

27.06.2018 отдали обмер в ПИБ.

7. Отнести в МВК района (Межведомственная комиссия района) следующий

пакет документов для получения "Акта о вводе в эксплуатацию":

-Договор с подрядной организацией на выполнение работ по перепланировке (С копией выписки из реестра СРО.в которой организация состоит)

- Договор на осуществление технического надзора (Если технадзор осуществляет не другая организация,а та же,что и строит -Копию приказа о назначении ответственного за технадзор)

-Акт скрытых работ,с копией сертификатов на основные материалы (гипсокартон,профили,вата-есть на любом сайте их продающем)

-Договор на вывоз мусора.

Для подготовки этих документов лично мне помогли интернет,знание современных компьютерных программ и цветной принтер. Можно поискать в интернете-там сделают этот комплект документов примерно за 10 000 т.р.

После предоставления документов,от МВК должны приехать приемщики,засвидетельствовать,что все выполнено в соответствии с проектом.

09.07.2018 Отнес в МВК. Начал ждать обмерщиков.

20.08.2018 Позвонил уточнить как дела,где,мать его,обмерщики-куда-то там мои документы затерялись. Вывод-нужно компостировать им мозг.

24.09.2018 Приехали обмерщики,посмотрели,уехали,сказали-акт получите через месяц.

26.11.2018 Получил Акт о вводе в эксплуатацию в МВК. Вывод-нужно компостировать им мозг.

8. Заказать в МФЦ свежую выписку из ЕГРН (Услуги Росреестра),т.к. она должна быть не старше 3 месяцев, а пока идут вышеуказанные процессы,та.что была заказана в самом начале устаревает.Перед обращением в непосредственно в окно МФЦ. Оплатить там же госпошлину за выписку 750 р. Делается 3 дня.

30.11.2018 Заказал выписку.

05.12.2018 Получил выписку.

8.Пойти в ПИБ и заказать "Технический

паспорт" и "Технический план" квартиры.

-Проект с согласованием

-Выписку из ЕГРН не старше 3 месяцев

-Согласие на обработку персональных данных на всех собственников,подписанных СИНЕЙ ручкой (это очень важный момент! Бланки этого согласия дадут в ПИБе в один из визитов)

Заплатить за эти услуги. Рассчитывается от площади. Я заплатил 6250 р.

19.12.2018 Приехали обмерщики от ПИБ,померяли.

20.12.2018 Отдали в ПИБе Техпаспорт (Отнести в жилконтору) и CD диск для Росреестра.

9.Пойти в МФЦ и сдать документы для внесения изменений в Росреестре.

-CD диск из ПИБа

20.12.2018 Сдал документы.

13.01.2019 Получил выписку из ЕГРН с новыми данными.

Итого,что имеем в сухом остатке:

Срок согласования : 11 месяцев (с 10.02.2018 по 13.01.2019),если компостить мозги-можно на 2,5 мес быстрее.

Суммарные затраты: 43 330 если по п.7 сами (53 300 если через компании)

Количество посещений различных мест (МФЦ,ПИБ,МВК): суммарно 15 раз (очереди нигде больше 10 мин не было).

Дальше думайте сами-стоит платить 156 000 т.р. за то,что за вас сходят 15 раз в МФЦ и ПИБы или сделать это самому.

П.С. Предлагающие согласовать за 70 т.р.-не включают туда пошлины.проекты и прочее.

Читайте, как удалить вирус преобразующий файлы и папки в ярлыки. Как восстановить данные, которые утеряны в результате деятельности такого вируса. Ваши файлы и папки на USB флешке или карте памяти стали ярлыками? USB флешка или карта памяти после подключения к компьютеру отображается как ярлык? Ищете как восстановить данные и удалить вирус, преобразовывающий файлы и папки в ярлыки? Вы используете антивирус, но компьютер все равно был инфицирован? К сожалению не все антивирусы могут защитить вас такого заражения.

Однако в отличие от вирусов шифровальщиков, этот тип вирусов достаточно безобидный и вы легко сможете восстановить данные и удалить сам вирус.

Разновидности вирусов ярлыков

На сегодня наиболее распространены 2 типа вирусов, создающих ярлыки: первые создают ярлыки вместо файлов и папок на флешке или карте памяти, другие создают ярлыки съемных дисков вместо самих флешек, внешних USB дисков и карт памяти.

Названия наиболее распространенных вирусов:

- Bundpil.Shortcu;

- Mal/Bundpil-LNK;

- Ramnit.CPL;

- Serviks.Shortcut;

- Troj/Agent-NXIMal/FakeAV-BW;

- Trojan.Generic.7206697 (B);

- Trojan.VBS.TTE (B);

- Trojan.VBS.TTE;

- VBS.Agent-35;

- VBS.Serviks;

- VBS/Autorun.EY worm;

- VBS/Autorun.worm.k virus;

- VBS/Canteix.AK;

- VBS/Worm.BH;

- W32.Exploit.CVE-2010_2568-1;

- W32.Trojan.Starter-2;

- W32/Sality.AB.2;

- Win32/Ramnit.A virus;

- Worm:VBS/Cantix.A;

Вирус, преобразующий файлы и папки в ярлыки

Этот вирус дублирует ваши файлы и папки, затем прячет и заменяет их. Вирус представляет комбинацию вирусов трояна и червя. Опасность заключается в том, что вы запускаете вирус каждый раз, когда хотите открыть ваш файл или папку. После запуска вирус распространяет себя заражая все большее количество файлов и часто устанавливает дополнительно вредоносное ПО которое может украсть данные о паролях и кредитных картах, сохраненных у вас на компьютере.

Вирус, преобразующий флешки и карты памяти в ярлыки

Это чистокровный троянский вирус, который скрывает любые съемные устройства, подключенные к компьютеру и заменяет их ярлыками этих устройств. Каждый раз кликая по ярлыку вы снова запускаете вирус, который ищет на вашем компьютере финансовую информацию и отправляет ее мошенникам, создавшим вирус.

Что делать в случае заражения

К сожалению не все антивирусы могут вовремя обнаружить опасность и защитить вас от инфицирования. Поэтому наилучшей защитой будет не использовать автоматический запуск съемных устройств и не кликать по ярлыкам файлов, папок или дисков. Будьте внимательны и не кликайте по ярлыкам, которые вы не создавали сами. Вместо двойного клика для открытия диска, кликните по нему правой кнопкой мышки и выберите Развернуть в Проводнике.

Восстановление данных удаленных вирусом

Для надежного восстановления данных удаленных таким типом вирусов используйте Hetman Partition Recovery. Поскольку программа использует низкоуровневые функции по работе с диском, она обойдет вирусную блокировку и прочитает все ваши файлы.

Загрузите и установите программу, затем проанализируйте зараженную флешку или карту памяти. Проведите восстановление информации до очистки носителя от вируса. Наиболее надежным вариантом лечения будет очистка флешки с помощью команды DiskPart, это удалит всю информацию на ней.

Удаление вируса с карты памяти или USB флешки

После восстановления данных с флешки вы можете её полностью очистить с помощью утилиты DiskPart. Удаление всех файлов и форматирование устройства может оставить вирус, который спрячется в загрузочном секторе, таблице разделов или на неразмеченной области диска. Как правильно очистить флешку смотрите в видео.

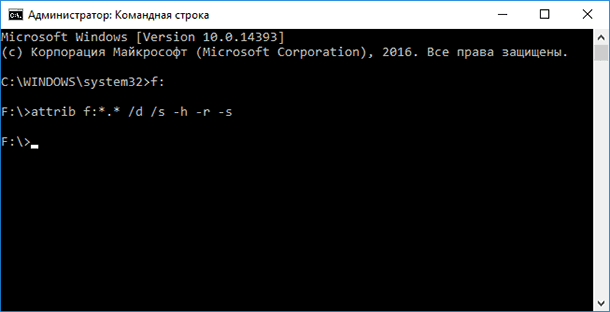

Удаление вируса с флешки с помощью командной строки

Данный способ не позволяет гарантированно очистить флешку от всех видов вирусов, но сможет удалить вирус, который создает ярлыки вместо файлов. Вам не нужно будет скачивать и устанавливать сторонние утилиты, удаление производится с помощью встроенного в любую версию Windows инструмента.

Кликните правой кнопкой мышки по меню Пуск и запустите командную строку от имени администратора.

Введите команду f: и нажмите Enter (где f – это буква флешки зараженной вирусом).

Введите команду: attrib f:*.* /d /s -h -r –s и нажмите Enter:

- –h: показывает все скрытые файлы на флешке;

- –r: убирает параметр только для чтения;

- –s: убирает параметр системный со всех файлов.

Удаление вируса с компьютера

Наиболее простым и надежным способом очистки компьютера от вируса будет полная переустановка Windows с удалением системного раздела.

Но если вы являетесь опытным пользователем, вы можете опробовать следующий способ:

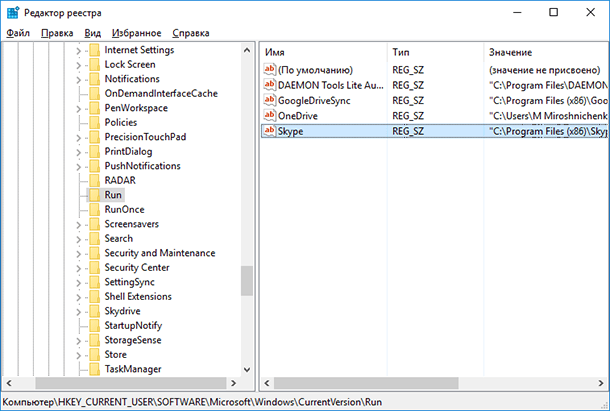

Отключите запуск вируса при старте Windows в реестре. Нажмите клавиши Win + R, в появившемся окне введите regedit и нажмите Enter. Перейдите к ключу HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run.

Просмотрите все ключи, которые находятся в этом разделе. Если вы видите необычное название или расположение программы – удалите запись. Часто вирусы прячутся под автоматически сгенерированными названиями, например – sfdWQD234dcfF. Любые ключи, которые запускают VBS, INI, LINK или EXE файлы потенциально опасны. Однако только вы знаете какие программы установлены на компьютере и должны загружаться при старте Windows, поэтому вы должны сами принять решение об удалении того или иного ключа. Для удаления выделите ключ левой кнопкой мышки и удалите его кнопкой Del.

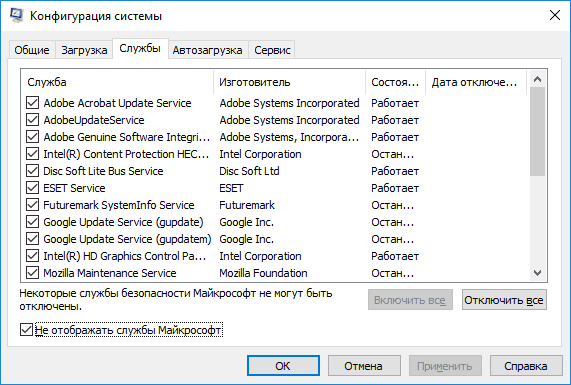

Отключите запуск вируса через службы Windows. Нажмите клавиши Win + R, в появившемся окне введите msconfig и нажмите Enter. В открывшемся окне перейдите на вкладку Службы. Просмотрите их и отключите все подозрительные.

Отключите приложения, запускаемые автоматически через диспетчер задач (для Windows 8и старше). Нажмите Ctrl + Shift + Esc и перейдите на вкладку Автозагрузка. Для отключения подозрительного приложения по нему нужно кликнуть правой кнопкой мышки и выбрать Отключить.

Читайте также: